SANS DevSecOps Survey 2022...

SANS DevSecOps Survey 2022 : stratégies clés pour améliorer votre posture sécurité Cloud

SANS DevSecOps Survey 2022 : stratégies clés pour améliorer votre posture sécurité Cloud

devOps, secOps

11/15/2022

Tags

- agenda,

- AI,

- actualité,

- Open AI,

- Open Source,

- devOps,

- cybersécurité,

- cloud,

- finOps,

- greenOps,

- secOps,

- Machine Learning,

- Conteneurs,

- Kubernetes,

- Amazon Web Services,

- AWS,

- Google Cloud,

- GCP,

- A1Cloud,

- reinvent2022,

- fosdem,

- monitoring,

- cicd,

- sre,

- devopsdays,

- Iot,

- Big Data,

- microservices,

- devSecOps,

- github,

- documentation,

- MySQL,

- migration

SANS DevSecOps Survey 2022 : stratégies clés pour améliorer votre posture sécurité Cloud

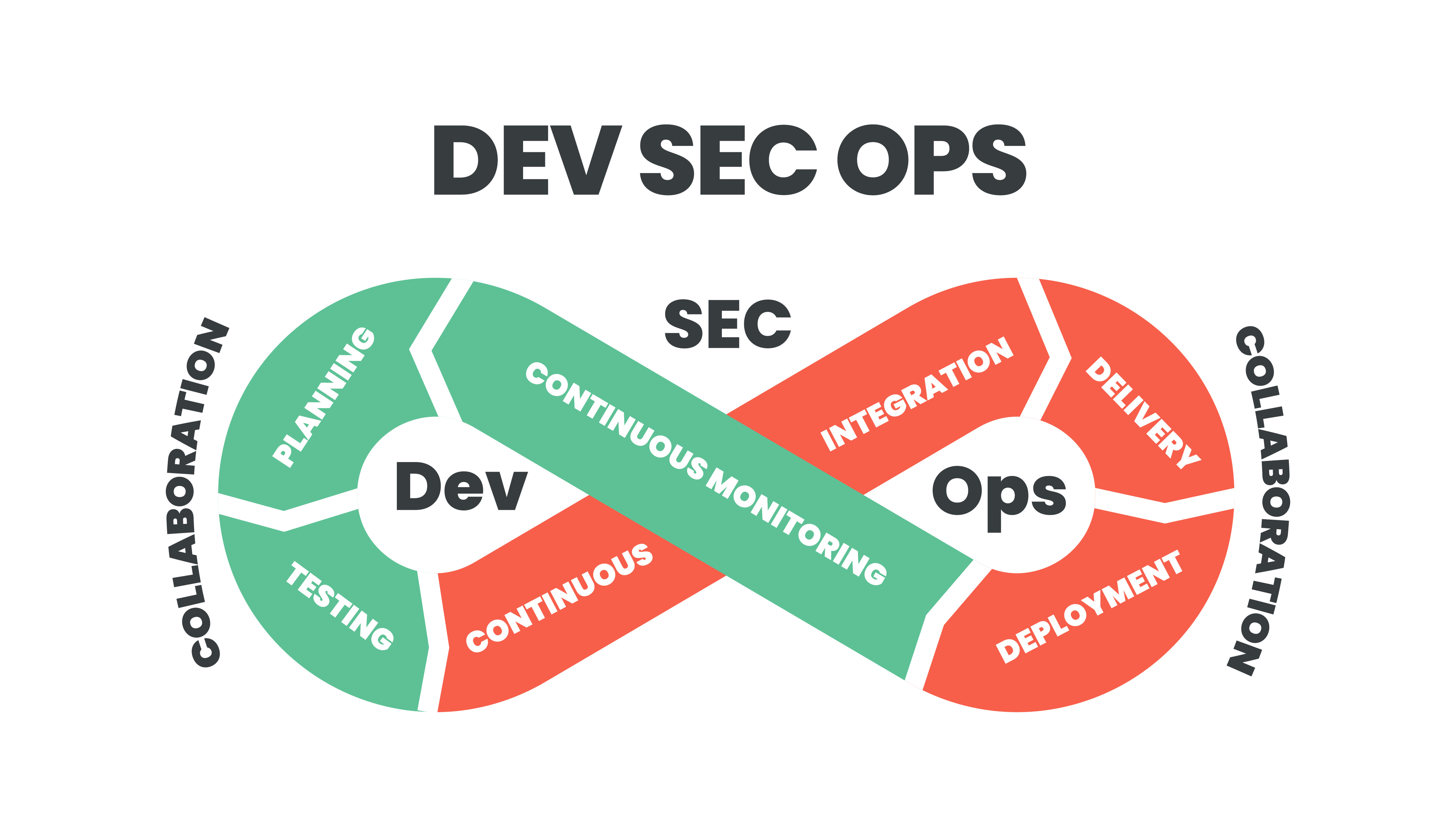

Le rapport 2022 du SANS DevSecOps Survey, sous-titré "Créer une culture d’entreprise permettant d'améliorer de façon notable la posture sécurité de votre organisation", offre des insights précieux dans un domaine en pleine maturation.

La jeunesse des industries DevOps et DevSecOps rend difficile l’accès à de bonnes pratiques avérées. Face au défi de définir des pratiques éprouvées dans ces écosystèmes, cette étude met en lumière les stratégies et les indicateurs clés pour atteindre les objectifs fondamentaux : réduction des risques, accélération des déploiements et gain de temps pour les développeurs. A1 Cloud, expert en infrastructures cloud sécurisées, décrypte pour vous les 5 points essentiels de ce rapport.

#1 Choisir les bons KPIs DevSecOps : mesurer l'amélioration continue

L'évolution des indicateurs clés de performance (KPIs) entre 2021 et 2022 est révélatrice des priorités changeantes et de la maturité croissante des pratiques DevSecOps.

Réduction des risques : priorité aux vulnérabilités et à la couverture des tests

Sans surprise, la "réduction du nombre total de vulnérabilités" reste l'indicateur principal pour mesurer la diminution des risques. Notons l'essor significatif de l'amplitude de la "couverture des tests automatisés", passant de 28,4 % à 45,21 %, soulignant l'importance croissante de l'automatisation dans la détection précoce des failles.

Accélérer les déploiements : l'essor du temps d'exécution

Pour la vitesse des sorties, la "modification du temps d'exécution" connaît une augmentation spectaculaire (20,6 % à 45,1 %). Ce KPI reflète la rapidité des cycles de déploiement, avec une majorité de participants déclarant des mises en production hebdomadaires, voire plus fréquentes.

Gagner du temps : l'impact du coût de remédiation précoce

Parmi les indicateurs de gain de temps, le "coût de remédiation des découvertes de l’audit" se distingue, doublant presque (8,6 % à 17,8 %), mettant en évidence l'efficacité de l'identification et de la correction des problèmes de sécurité en amont du cycle de développement.

#2 Le ROI du DevSecOps : valorisation du temps et adhésion du management

Selon les personnes interrogées, le management buy-in est identifié comme le plus grand facteur de succès des programmes DevSecOps implémentés. Quantifier le temps gagné en neutralisant les vulnérabilités pendant les phases de développement et de test est un argument puissant pour démontrer le retour sur investissement (ROI), en particulier en l'absence d'un soutien initial de la direction.

Le souci ? Il existe très peu de données comparant le temps nécessaire à la réparation d’une vulnérabilité moyenne une fois le produit en phase de production par rapport à son identification durant la phase de codage et de test. Il est plus difficile et plus onéreux de réparer une telle faille une fois le code parti en production.

À la question “ quel est le temps moyen de résolution d’une vulnérabilité dans des systèmes déjà disponibles ? “ 27,3 % des sondés ont répondu 2 à 7 jours. À la question concernant le temps moyen de réparation par le QA une fois le produit sorti, 11 % des personnes ont répondu plus de dix fois ce temps, 33 % ont répondu dix fois ce temps et 28 % ont déclaré cinq fois ce temps.

#3 Le DevSecOps : un pilier du succès des projets Cloud

D'après un rapport de Cloud Security Alliance sorti en 2021, 30 % des professionnels de la sécurité déclarent avoir “ entièrement implémenté le DevSecOps ”, soulignant le chemin parcouru et celui restant à accomplir. Le SANS Survey a interrogé les participants sur les cinq facteurs clés contribuant au succès de leurs programmes DevSecOps :

- Management buy-in

- Amélioration de la communication entre les équipes de développement, d'exploitation et de sécurité

- Automatisation des builds, des tests et des déploiements

- Intégration de tests de sécurité automatisés aux outils des développeurs et ingénieurs

- Adhésion des développeurs et des ingénieurs

Un autre facteur notable est la "définition claire des succès et la possibilité de mesures (métriques)", dont l'importance a significativement augmenté entre 2021 et 2022, passant de 26,7 % à 36 %

#4 Automatisation de la conformité : intégrer la sécurité au cycle de vie

L'intégration des exigences de conformité est un aspect fondamental du développement d'applications sécurisées. Le DevSecOps permet d'intégrer des étapes de contrôle et de vérification de la conformité tout au long du cycle de développement, réduisant ainsi les coûts et les délais associés aux audits tardifs ou aux non-conformités en production.

L'augmentation significative du nombre de répondants ayant automatisé à 100 % leurs politiques de conformité (de 5,1 % à 18,4 %) témoigne d'une prise de conscience croissante de l'importance de cette intégration.

#5 Outils et méthodes de testing essentiels pour le DevSecOps

Le SANS Survey a identifié les outils et les pratiques de tests de sécurité jugés les plus utiles par les professionnels. Parmi les 26 propositions, cinq se sont démarquées :

- Web Application Firewalls (WAF) (84 %)

- Periodic Vulnerability Scanning (83,3 %)

- Secure Coding Training For Developers and Engineers (82,3 %)

- Automated State Analysis (82 %)

- Continuous Vulnerability Scanning (79 %)

Ces outils et méthodes contribuent directement aux objectifs du DevSecOps : réduire les risques, accélérer les déploiements et optimiser le temps des équipes de développement.

Le SANS DevSecOps Survey 2022 offre une feuille de route précieuse pour les organisations souhaitant renforcer leur posture de sécurité dans le cloud, et participe à l’établissement de bonnes pratiques pour l’industrie, contribuant ainsi aux trois missions principales de la philosophie DevSecOps : la réduction des risques, l’accélération du rythme des sorties et le gain de temps pour les développeurs.

En se concentrant sur les KPIs pertinents, en mesurant le ROI des initiatives DevSecOps, en favorisant la collaboration et l'automatisation, et en adoptant les outils de testing appropriés, les entreprises peuvent transformer leur culture de sécurité et atteindre leurs objectifs de développement de manière plus rapide et plus sûre.

Chez A1 Cloud, nous sommes convaincus que l'intégration des pratiques DevSecOps est essentielle pour bâtir des infrastructures cloud robustes et sécurisées. Ces pratiques vous inspirent-elles ? Allez-vous provoquer de grands changements au sein de votre organisation ?

Contactez-nous pour discuter de vos besoins en matière de sécurité cloud.